- Cambiar el Nombre del Servidor

- Cambiar la Fecha y Hora

- Configurar la Tarjeta de Red

- Agregar el servidor al Dominio

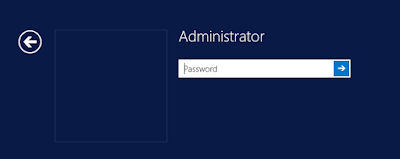

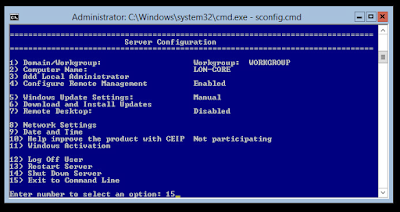

Accedemos a nuestros servidor Windows Server 2012 R2 CORE con el usuario y contraseña de administrador.

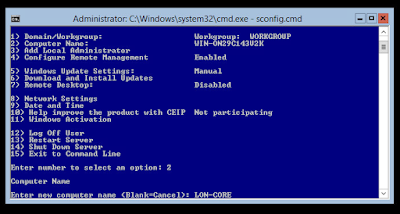

Tecleamos el comando sconfig.cmd.

Aparece en la pantalla Server Configuration, donde podremos configurar todas las opciones básicas necesarias.

Introducimos el nombre que se le va a dar a este servidor.

Debemos reiniciar el equipo.

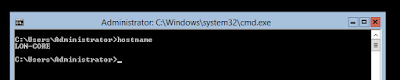

Tras reiniciar volvemos a acceder al sistema.

Con el comando hostname nos aseguramos que el nombre ha sido cambiado.

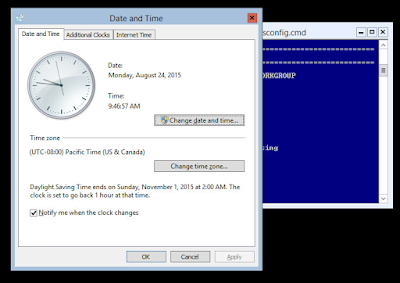

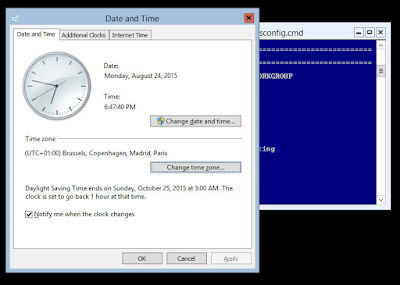

Volvemos a acceder al Server Configuration con sconfig.cmd. Con la opción 9 cambiamos la fecha y hora. Configuración fundamental para la seguridad de cualquier servidor.

Salimos del sconfig.cmd con la opción 15.

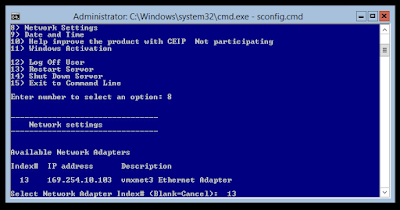

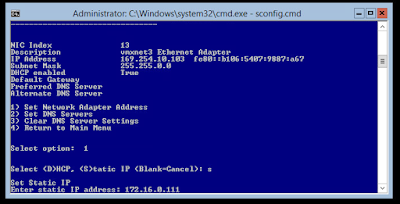

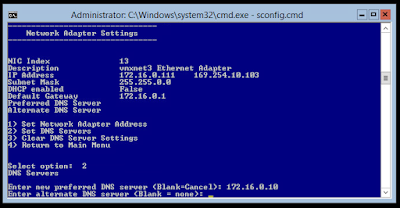

Volvemos a acceder y en esta ocasión accedemos a la opción 8 para configurar la tarjeta de red.

Primero seleccionamos el index de la tarjeta de red a configurar, en este caso es el index 13.

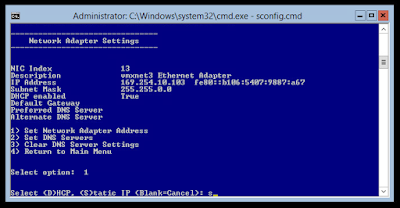

Opción 1 para asignarle una dirección IP.

Opción S para decir que es una dirección IP estática.

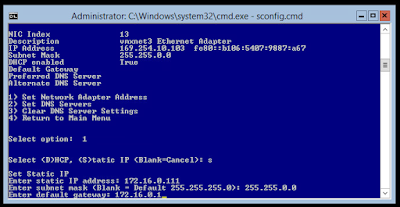

Y a continuación introducimos la dirección IP que se encuentre libre en nuestra red.

A continuación nos pide la máscara de red y el Gateway(Puerta de enlace).

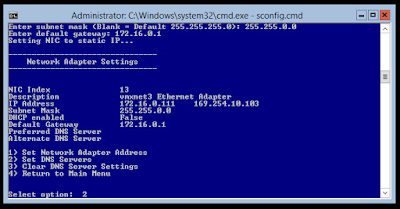

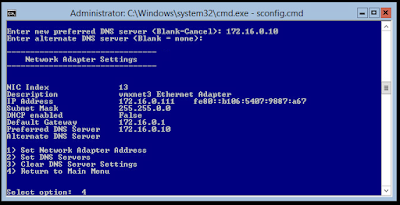

Ya esta configurada la dirección IP, con la opción 2 configuramos la dirección DNS de nuestro servidor DNS.

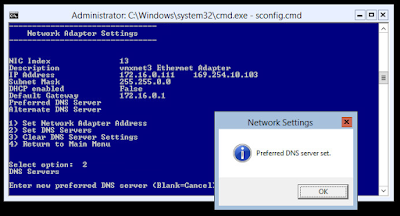

Si se ha introducido correctamente, aparecerá una ventana confirmando esta correcta configuración.

También debemos introducir la dirección de nuestro servidor DNS secundario o alterno, nosotros no tenemos este servidor en esta práctica, por lo tanto lo dejamos en blanco.

Volvemos al menú anterior con la opción 4.

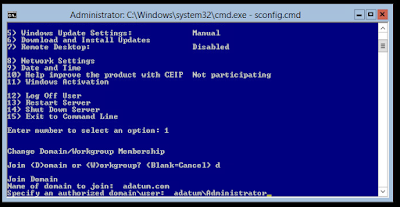

Con la opción 1 vamos a meter a este servidor dentro del dominio.

Opción D para decir que lo metemos en un dominio, y no en un grupo.

Escribimos el nombre del dominio.

Especificamos en nombre de usuario administrador de este dominio que posee privilegios para este cambio.

Y en una nueva ventana nos pedirá la contraseña de este administrador del dominio.

Como paso final, nos confirmará que se ha introducido correctamente el servidor en el dominio, y nos pedirá reiniciar el servidor.

Comentarios

Publicar un comentario

Si te ha gustado, haz un comentario, ..., GRACIAS